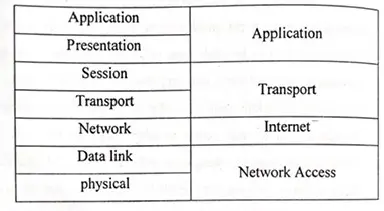

Merlindawibowo.com – Seperti halnya model OSI, Protokol TCP/IP juga dibagi dalam beberapa layer. Ada 4 layer yang dikenal dalam arsitektur ini yaitu: network acces, internet, transport dan application. Perbandingan antara layer pada arsitektur OSI dengan arsitektur TCP/IP dapat dilihat pada gambar berikut:

Perbandingan layer pada OSI dan Protokol TCP/IP

Network Access Layer menyediakan protokol yang dibutuhkan untuk melayani akses ke jaringan komunikasi, seperti Local Area Network Protokol dalam layer ini menghubungkan antara sebuah titik komunikasi dengan salah satu host yang terkait dengannya. Beberapa contoh standar protokol yang umum digunakan antara lain: Ethernet, IEEE 802, dan X.25.

Internet Layer menyimpan prosedur yang dibutuhkan untuk mentransfer data antara beberapa host yang terletak pada sejumlah network yang berlainan. Didalamnya terdapat fungsi routing. Protokol ini bekerja diantara host dengan router. Router adalah sebuah prisesor yang menghubungkan dua buah jaringan komputer, fungsi utamanya adalah merelai data antar jaringan dengan menggunakan protokol antar jaringan (internetwork protocol). Protokol yang digunakan pada layer ini dikenal dengan Internet protocol (IP).

Transport Layer menyediakan logika untuk memastikan bahwa data yang dipertukarkan antar host dijamin keandalannya. Disamping itu layer ini juga berfungsi mengantarkan data ke aplikasi yang dituju. Protokol pada layer ini dikenal dengan nama Transmission Control protocol (TCP).

Baca juga : Jaringan Komputer dan Proses Terdistribusi

Baca juga : Peluang Bisnis 2023

Application Layer mengandung protokol yang diperlukan oleh aplikasi tertentu. Setiap aplikasi memiliki protokol yang spesifik, contohnya Simple Mail Transfer Protocol (SMTP), File Transfer Protocol (FTP), dan TELNET.

Pengoperasian Protokol TCP/IP

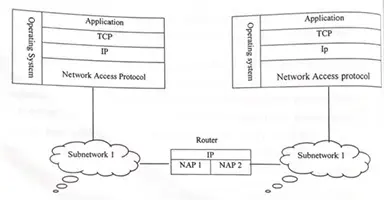

Gambar berikut menunjukkan bagaimana protokol tersebut dikonfigurasikan untuk kebutuhan komunikasi. Perhatikanlah gambar 7.3. di bawah ini agar kita dapat memahami teknik pengoperasian TCP/IP tersebut :

Sebuah sistem komunikasi dimungkinkan terdiri dari beberapa bagian-bagian jaringan yang lebih kecil yang disebut subnetwork. Sebuah network access protocol diperlukan untuk menghubungkan sebuah komputer dengan subnetwork tersebut, sebagai contoh Ethernet. Prorokol ini memungkinkan pengiriman data dari sebuah host menuju host yang lain melalui sejumlah subnetwork.

Internet protocol (IP) diimplementasikan pada setiap ujung subnetwork yang menghubungkannya dengan subnetwork yang lain. IP ini bekerja sebagai sebagai relay yang memindahkan blok-blok data dari satu host ke host yang lain melalui sejumlah router. IP ini melacak track-track dari blok-blok data tersebut untuk memastikannya terkirim pada aplikasi yang dituju.

Untuk menjalin sebuah komunikasi yang berhasil, setiap entitas pada keseluruhan sistem haris memiliki alamat yang unik. Dalam hal ini, ada dua sistem pengamatan yang dibutuhkan. Setiap host dalam suatu subnetwork harus memiliki alamat global internet yang unik dan setiap proses dalam sebuah host harus memiliki alamat yang unik pula, yang terakhir ini biasa disebut dengan istilah port.

Baca juga : Location Based Services

Sebuah operasi sederhana protokol TCP/IP dapat dijelaskan sebagai berikut. Sebuah proses yang dilakukan pada port I host A mengirimkan pesan kepada proses lain yang berada pada port 2 host B. proses pada A akan menyerahkan pesan kepada TCP dengan menyertakan alamat tujuan (host B, port 2). TCP menyerahkan pesan tersebut kepada IP untuk mengirimkan pesan ke host B. selanjutnya IP menyerahkan pesan ke network access layer dengan instruksi untuk mengirimkannya ke router X. Untuk melakukan operasi ini maka pesan dari proses ke TCP dibagi dalam beberapa blok data yang lebih kecil untuk memudahkan manajemen data. Masing- masing blok data tersebut diberi informasi kendali (information control) oleh TCP yang disebut TCP header, gabungan antara information control dengan blok data tersebut membentuk sebuah segmen TCP. Informasi yang terdapat dalam TCP header ini antara lain:

- Port tujuan pada saat entitas TCP pada host B menerima segmen, ia harus mengetahui kepada siapa data tersebut harus dikirimkan.

- Sequence number. TCP memori segmen-segmen tersebut secara berurutan, sehingga apabila data yang dikirmkan sampai di host B dalam kondisi yang tidak berurutan maka TCP pada host B akan mengurutkannya kembali.

- Checksum: Dalam pengiriman data TCP menyertakan kode yang berfungsi mengecek data yang dikirimkan. Apabila terjadi perbedaan pengkodean antara data yang dikirimkan dengan data yang diterima maka ini mengindikasikan adanya error dalam transmisi, selanjutnya proses pengiriman data akan diulang kembali.

Selanjutnya TCP menyerahkan setiap segmen data yang dikirm kepada IP, dengan instruksi untuk mengirimkannya ke host B. segmen data ini harus dikirimkan melalui satu atau sejumlah subnetwork yang direlai melalui satu atau beberapa router perantara. Proses ini membutuhkan pula informasi kontrol. Untuk itu IP menambahkan sebuah header untuk setiap segmen data dan kemudian membentuk unit-unit data yang disebut IP datagram.

Masing-masing IP datagram disajikan kepada network access layer untuk ditransmisikan melalui subnetwork 1. Selanjutnya network access layer menambahkan header yang diperlukan sehingga membentuk sebuah paket atau frame. Paket ini dikirimkan melalui subnetwork menuju router X. informasi yang terdapat pada setiap header paket adalah :

- Alamat subnetwork. Tujuan dalam hal ini subnetwork harus mengetahui devais yang dituju oleh masing-masing paket tersebut.

- Permintaan fasilitas (fasilities request) Adalah network access Protocol kemungkinan membutuhkan sejumlah fasilitas subnetwork tertentu, seperti prioritas.

Pada router X, header diuraikan dan IP header dicek. Dengan berdasar alamat tujuan yang terdapat pada IP header, modul IP pada router, X akan mengarahkan datagram menuju subnetwork 2 dan selanjutnya ke host B. Saat paket data sampai di host yang dituju (host B), berlangsung proses yang sebaliknya yaitu penguraian unit-unit data hingga menuju proses yang dituju.

Aplikasi TCP/IP

Beberapa aplikasi dari protokol TCP/IP yang akan di bahas pada sub bab berikut ini antara lain :

- Simple Mail Transfer protocol (SMTP). Protokol SMTP ini menyediakan fasilitas surat elektronik (electronic mail) yang paling sederhana. SMTP menyediakan mekanisme pengiriman pesan melalui sejumlah host yang berbeda. Fasilitas-fasilitas yang disediakan SMTP antara lain meliputi mailing lists, return receipts, dan fowarding.

- File Transfer Protocol (FTP). Protokol ini digunakan untuk mengirimkan file dari sebuah sistem ke sistem yang lain dibawah kendali user. File yang dikirimkan dapat berupa file teks maupun file binari.

- TELNET. Melalui fasilitas ini user pada suatu terminal atau PC dapat melakukan akses log on jarak jauh dengan sebuah komputer lain. Proses log on ini dilakukan seolah-olah secara langsung dengan komputer yang dituju.

Keamanan (Computer & Network Security)

Ancaman keamanan

Perangkat yang dibutuhkan untuk mendukung keamanan komputer dan jaringan meliputi :

- Secrecy Informasi yang berada didalam komputer hanya dapat diakses oleh pihak-pihak yang memiliki otorisasi saja. Jenis akses yang dimaksud di sini meliputi mencetak, menampilkan, dan berbagai formulir pemaparan termasuk didalamnya menampilkan keberadaan suatu obyek.

- Integrity: Aset sistem komputer hanya dapat dimodifikasi oleh pihak-pihak yang memiliki otorisasi. Modifikasi yang dimaksud meliputi: menulis, pengubahan isi, pengubahan status, penghapusan dan pembuatan.

- Availability: Aset sistem komputer hanya disediakan untuk pihak-pihak yang memiliki otorisasi.

Jenis Ancaman

Jenis ancaman terhadap keamanan sistem komputer atau jaringan komputer dapat dikarakterisasi dengan baik dengan melihat fungsi sistem komputer yang digunakan untuk menyediakan informasi. Secara umum dapat dikatakan terjadi aliran informasi dari sumber informasi baik berupa file atau bagian tertentu dari memori menuju sasaran seperti file yang lain atau user tertentu. Pada kondisi yang normal pada aliran informasi.

Bagian lain dari gambar menunjukkan berbagai kategori ancaman terhadap aliran informasi:

- Interuption Asset sistem dirusak, hilang atau menjadi tidak dapat digunakan oleh pihak penerima informasi. Hal ini merupakan salah satu bentuk ancaman terhadap availability. Bentuk ancaman yang mungkin terjadi antara lain: perusakkan bagian hardware, pemutusan saluran komunikasi, atau penggagalan sistem manajemen file.

- Interception: Pihak-pihak yang tidak memiliki otoritas mendapatkan akses terhadap aset. Hal ini merupakan salah satu bentuk ancaman terhadap screcy. Pihak-pihak yang tidak memiliki otoritas yang dimaksud dapat berupa seseorang, program, atau komputer tertentu.

- Modification. Pihak-pihak yang tidak memiliki otoritas tidak hanya mendapatkan akses tetapi juga mengubah aset suatu sistem. Ini merupakan bentuk ancaman terhadap Integrity. Sebagai contoh: mengubah nilai suatu file data, mengubah program sehingga mengubah fungsinya, dan memodifikasi isi suatu pesan yang dikirimkan melalui jaringan.

- Fabrication. Pihak-pihak yang tidak memiliki otoritas menyisipkan obyek-obyek yang tidak dibenarkan ke dalam sistem. Hal ini juga merupakan salah satu ancaman terhadap integrity. Sebagai contoh: penyusupan informasi yang salah kedalam network atau penambahan record ke dalam suatu file.

Aset Sistem Komputer

Sistem komputer dapat dikategorikan menjadi hardware, software, data serta jalur komunikasi dan jaringan komputer. Berikut berbagai ancaman yang biasa dihadapi oleh setiap kategori aset:

Hardware

Ancaman utama terhadap hardware adalah dalam bidang availability. Hardware sangat rentan terhadap perusakkan dan paling lemah dan tidak mudah dikontrol secara otomatis. Ancaman yang muncul terhadap aset ini meliputi: kerusakan piranti yang disengaja maupun tidak disengaja, demikian juga pencurian. Penggunaan secara masal PC dan workstation serta meningkatnya penggunaan jaringan komputer meningkatkan potensi kehilangan ases ini. Perhitungan keamanan secara fisik dan adminitratif diperlukan untuk mengatasi ancaman- ancaman ini.

Software

Sistem operasi, utilitas, dan program aplikasi adalah berbagai jenis piranti yang menjadikan hardware sistem komputer menjadi bermanfaat bagi keperluan bisnis maupun individu. Beberapa ancaman khusus yang perlu dipertimbangkan antara lain penghilangan program aplikasi, peribahan fungsi aplikasi (termasuk di dalamnya virus) dan penyalinan aplikasi secara ilegal.

Data

Jika software dan hardware lebih menjadi kepentingan para ahli komputer maka keamanan terhadap data lebih merupakan kepentingan para pengguna baik individu, kelompok maupun organisasi bisnis.

Dalam kaitannya dengan availability, keamanan data banyak berkaitan dengan masalah perusakkan file-file data baik yang direncanakan maupun yang tidak. Sedangkan dalam kaitannya dengan screcy masalah keamanan terutama berkaitan dengan masalah pembacaan file data atau database oleh pihak-pihak ilegal. Yang termasuk ancaman dalam hal ini adalah analisis statistik oleh pihak-pihak asing tertentu terhadap sejumlah data tertentu dari sebuah database umum yang sangat besar untuk mendapatkan informasi mengenai data statistik individu atau pihak tertentu. Sebagai contoh jika dalam suatu database ditemukan data jumlah kekayaan tertentu dari sejumlah responden A, B, C dan D, dan pada data yang lain ditemukan data jumlah kekayaan dari responden A, B, C, D, dan E maka dengan menggunakan kedua data tersebut dapat dengan mudah diketahui kekayaan E. Tentu saja ini merupakan salah satu bentuk ancaman terhadap kerahasiaan data pribadi.

Jaringan Komputer dan Jalur Komunikasi Ancaman keamanan terhadap jalur komunikasi dan jaringan dapat dibagi menjadi dua bagian umum yaitu ancaman pasif dan ancaman aktif.

Ancaman pasif adalah semacam penyadapan atau monitoring transmisi suatu oarganisasi. Tujuan penyadap adalah untuk mendapatkan informasi yang sedang dikirimkan. Ancaman yang timbul dari proses ini adalah: kebocoran isi pesan dan lalu-lintas analisis data.

Kebocoran isi pesan dapat terjadi pada saat percakapan telepon, pengiriman pesan lewat electronic mail atau file data yang berisi informasi penting.

Analisis Lalu-lintas dilakukan oleh para penyadap dengan menganalisa data yang ditransmisikan. Data yang dimaksud disini boleh jadi tidak dapat langsung dibaca oleh penyadap karena dilengkapi dengan sistem proteksi data tertentu, sehingga mereka perlu melakukan proses enskripsi terhadap data tersebut. Proses enskripsi data oleh penyadap data terbantu dengan melakukan pengamatan terhadap pattern data yang dikirimkan. Melalui pattern data tersebut akan dapat diketahui lokasi, identitas host yang saling berkomunikasi, frekuensi yang digunakan serta panjang data yang dikirimkan. Informasi pattern data ini akan sangat membantu penyadap dalam menetukan kebiasaan komunikasi yang dilakukan.

Ancaman aktif meliputi modifikasi data yang ada atau membuat data baru yang salah. Ancaman aktif ini terdiri dari: message-stream modification (modifikasi aliran pesan), denial of service dan masquerade.

Yang dimaksud message-stream modification adalah pengubahan beberapa bagian pesan resmi, atau menunda, membalas dan mengacak pengriman pesan tersebut untuk menghasilkan efek yang tidak diinginkan.

Denial of service mencegah atau menahan penggunaan atau pengelolaan secara normal fasilitas komunikasi yang ada. Tujuannya antara lain untuk menghalangi pengiriman pesan ke suatu tujuan tertentu. Bentuk lain yang dapat dilakukan adalah dengan mengacaukan suatu sistem dengan menggagalkan jaringan yang ada atau memuatinya dengan beban yang berlebihan dengan suatu pesan sehingga menurunkan kinerja sistem. Maquerade adalah bentuk ancaman dengan menjadikan seolah-olah sebuah entitas memiliki identitas entitas yang lain dengan cara menagkap dan menjalankan urutan-urutan transaksi komunikasi pemakai yang memiliki otorisasi.

Comment here